要闻速览

1、《数据安全技术 数据安全风险评估方法》等6项网络安全国家标准获批发布

2、工业和信息化部:加快自动驾驶系统安全要求强制性国家标准研制

3、关于防范恶意VS Code扩展程序的风险提示

4、特朗普政府使用的加密聊天应用遭黑客攻破

5、自带安装程序,一种新型EDR绕过技术成勒索攻击跳板

6、马来西亚多家券商系统遭境外攻击,大量交易账户被操纵买卖股票

一周政策要闻

《数据安全技术 数据安全风险评估方法》等6项网络安全国家标准获批发布

近日,国家市场监督管理总局、国家标准化管理委员会发布的2025年第10号《中华人民共和国国家标准公告》,由全国网络安全标准化技术委员会归口的6项国家标准正式发布。本次发布的标准聚焦于数据安全、生成式人工智能安全等关键领域,进一步丰富了大网络安全工作格局下的网络安全标准体系建设,为国家数据安全和人工智能安全的管理工作及产业发展提供标准支撑。

标准具体内容如下:

以上标准将于2025年11月1日起正式实施。

信息来源:全国网络安全标准化技术委员会 https://mp.weixin.qq.com/s/6cOdc3C8eGAuK_ytdnHW0A

工业和信息化部:加快自动驾驶系统安全要求强制性国家标准研制

工业和信息化部日前发布2025年汽车标准化工作要点,共计五个方面23条内容。其中包括推动自动驾驶设计运行条件、自动泊车、自动驾驶仿真测试等标准批准发布及实施,加快自动驾驶系统安全要求强制性国家标准研制,构建自动驾驶系统安全基线。

工作要点明确,推动电动汽车远程服务与管理等标准发布及动力电池安全要求标准实施,推进电动汽车安全要求等标准审查报批,开展燃料电池电动汽车、动力电池回收利用安全要求强制性国家标准预研,持续提升电动汽车安全水平。加快组合驾驶辅助系统和自动紧急制动系统等强制性国家标准制修订,修订车道保持辅助系统标准,推动倒车辅助等标准研制,提升驾驶辅助产品安全水平。

工作要点还提出,推动侧面碰撞、后面碰撞等强制性国家标准发布实施;开展试验方法、可靠性、NVH(噪声、振动与声振粗糙度)、人机工程等标准制修订研究,持续促进汽车质量提升;深入开展用户体验标准化研究,开展隐藏式门把手、主动预紧式安全带、大角度座椅以及车内提示音等新产品技术与标准研究。

消息来源:新华社 https://mp.weixin.qq.com/s/tAqIB9Jw1xabh5unVOi-tA

业内新闻速览

关于防范恶意VS Code扩展程序的风险提示

近日,工业和信息化部网络安全威胁和漏洞信息共享平台(CSTIS)监测发现Outlaw恶意软件持续活跃,其主要攻击目标为Linux系统,可能导致敏感信息泄露、业务中断、系统受控等风险。

Outlaw是一种针对Linux系统的恶意软件程序,最早发现于2018年。该恶意软件利用目标系统的弱口令或默认凭据缺陷,通过SSH爆破的方式获得访问权限,然后下载并执行带有shell脚本、挖矿木马、后门木马的压缩包文件dota3.tar.gz,在感染一台主机后,Outlaw会通过本地子网扫描和SSH爆破扩大感染范围,形成僵尸网络,可进行加密货币挖矿、DDoS攻击等恶意行为,并通过创建多个cron作业以确保在系统重启或被终止后继续启动运行。此外,Outlaw会删除并重新创建用户的SSH目录,注入由攻击者控制的SSH密钥,并使用chattr+ia命令设置文件的不可变属性,阻止管理员删除或修改密钥以实现对目标系统的持续控制。

建议相关单位和用户立即组织排查,针对受感染的系统及时采取措施,开展服务器安全加固,避免采用弱密码或默认凭据,保持防病毒软件更新,定期开展全盘病毒查杀,并可通过及时修复安全漏洞、定期备份数据等措施,防范网络攻击风险。

消息来源:网络安全威胁和漏洞信息共享平台 https://mp.weixin.qq.com/s/7lN1MHfeukS7JKUgJ-l06Q

特朗普政府使用的加密聊天应用遭黑客攻破

曾被特朗普政府官员使用的聊天应用TM SGNL因数据泄露事件暂停运营。此次安全漏洞导致存档消息、政府官员联系信息、后台面板的用户名和密码,以及客户机构信息被黑客获取。

TM SGNL由美以合资公司TeleMessage开发。据报道,一名匿名黑客声称仅用"15-20分钟"就成功入侵了TeleMessage的后台基础设施。受影响的客户包括美国海关与边境保护局(CBP)和加密货币巨头Coinbase,但黑客表示未获取特朗普内阁官员或国家安全顾问Mike Waltz的消息。

软件工程师Micah Lee分析应用源代码后发现严重漏洞,包括硬编码凭证。此前TeleMessage对Signal进行了修改,添加了消息存档功能,这可能是为了满足政府官员的记录保存合规要求。然而,这种修改导致解密后的消息以明文形式存储在TeleMessage的服务器上,成为安全隐患。黑客确认被入侵的正是用于消息存档的Amazon Web Services(AWS)服务器,证实了这一漏洞。Signal发言人重申,该公司"无法保证非官方版Signal的隐私或安全属性"。

此事件引发对政府官员通信工具选择的质疑,尤其是在处理敏感信息和遵守记录保存法规方面,凸显了对政府通信系统进行全面重新评估的必要性。

消息来源:GoUpSec https://mp.weixin.qq.com/s/egQ74MdsMiDeZ-RXzEa7cg

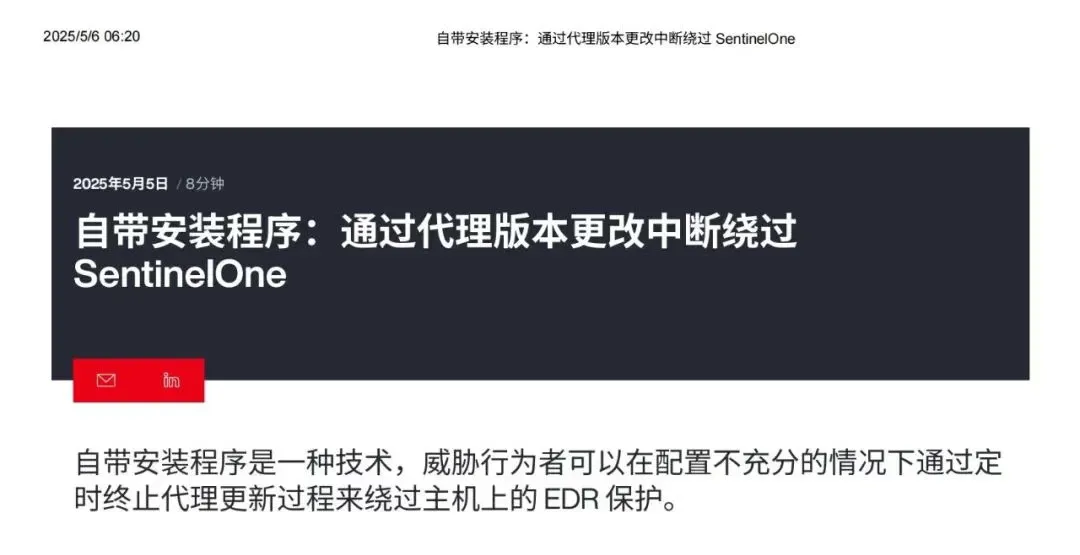

自带安装程序,一种新型EDR绕过技术成勒索攻击跳板

网络安全公司Aon旗下的Stroz Friedberg团队于2025年5月5日披露,勒索团伙利用SentinelOne终端防护软件的代理升级流程漏洞,通过合法安装程序绕过防篡改机制并禁用EDR防护,成功部署Babuk勒索软件。

攻击者通过获取目标网络管理权限后,运行SentinelOne安装程序触发代理升级流程,在旧版本代理服务终止、新版本尚未启动的短暂窗口期,强制终止安装进程,使设备处于无保护状态。此技术无需依赖第三方工具,直接滥用厂商原生安装程序,影响多个版本代理程序,即便最新版本亦未幸免。

SentinelOne于2025年1月向客户推送缓解方案,要求启用“在线授权”功能(默认关闭),该功能需管理控制台审批后方可执行代理程序的安装、降级或卸载操作,从而阻断攻击链。然而调查显示,部分客户仍未启用该防护。目前该技术暂未影响Palo Alto等其他EDR厂商,但SentinelOne已向行业共享攻击细节以协同防御。

此次事件暴露出EDR系统在软件更新机制中的设计缺陷,凸显供应链信任滥用风险,企业需强化权限管控并严格执行安全策略审批流程。

消息来源:安全牛 https://mp.weixin.qq.com/s/LPf0B1OApuXgazvocKw4gQ

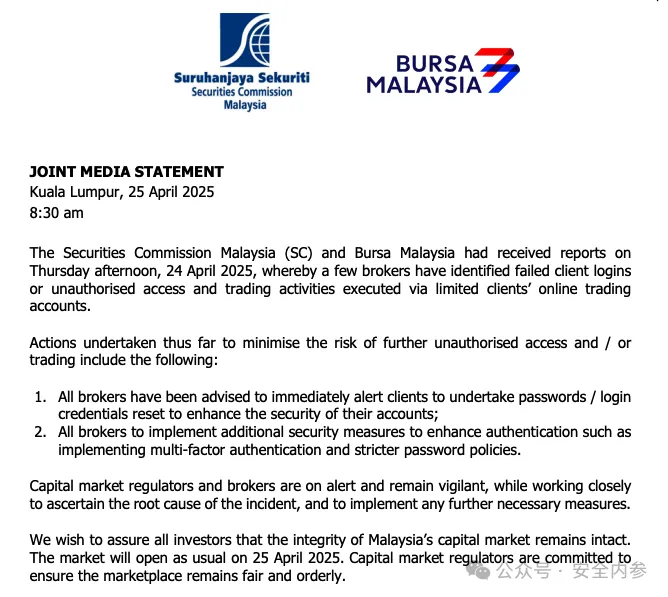

马来西亚多家券商系统遭境外攻击,大量交易账户被操纵买卖股票

安全内参4月27日消息,马来西亚部分投资者的交易账户遭黑客入侵,并被用于在当地证券交易所进行未经授权的股票买卖。

马来西亚证券交易所(Bursa Malaysia)透露,已与马来西亚证券委员会接获多家券商通报,指部分线上交易账户出现了未经授权的访问和交易活动。

马来西亚证券交易所表示:“目前正确认事件的影响范围,资本市场监管机构正与券商紧密合作处理此事。”

据悉,攻击主要源自海外,受影响账户大多未启用预授权交易功能,表明漏洞可能出现在券商系统本身。此前约六周曾发生过类似的小规模事件,疑似为试探性攻击。

此次攻击导致多只股票及衍生品交易异常活跃,包括高峰控股及其B类认股权证、马来西亚邮政及部分香港结构性认股权证。其中,高峰控股B类认股权证单日涨幅达61.67%,成交量激增,疑似被人为操纵拉抬价格,为黑客及相关方创造获利空间。

平台服务商已采取措施,封禁高风险IP和境外IP。N2N Connect Bhd等服务商建议屏蔽识别出的恶意IP,并实施地域封锁。市场担忧谁将承担损失,并呼吁暂停涉事股票交易或市场整体交易,以防止进一步损害。

消息来源:安全内参 https://www.secrss.com/articles/78170

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!